Copilot CLI 플러그인, 기업 표준이 된다

GitHub이 Copilot CLI 관리형 플러그인과 Rubber Duck 확장을 공개하며 터미널 에이전트 운영 표준을 기업 관리 영역으로 끌어올렸습니다.

- 무슨 일: GitHub이

Copilot CLI엔터프라이즈 관리형 플러그인을 공개 프리뷰로 열었습니다.- 기업 관리자는

.github-private/.github/copilot/settings.json으로 마켓플레이스와 자동 설치 플러그인을 배포할 수 있습니다.

- 기업 관리자는

- 의미: AI 코딩 에이전트가 개인 생산성 도구에서 조직 표준 런타임으로 이동하고 있습니다.

- 같은 주의 변화: Rubber Duck은 GPT 세션에서도 Claude 기반 critic agent를 호출하도록 확장됐습니다.

- Claude orchestrator 세션에서는 GPT-5.5가 Rubber Duck reviewer로 쓰입니다.

- 주의점: 공개 프리뷰 기능이라 설정 형식과 운영 정책은 바뀔 수 있습니다.

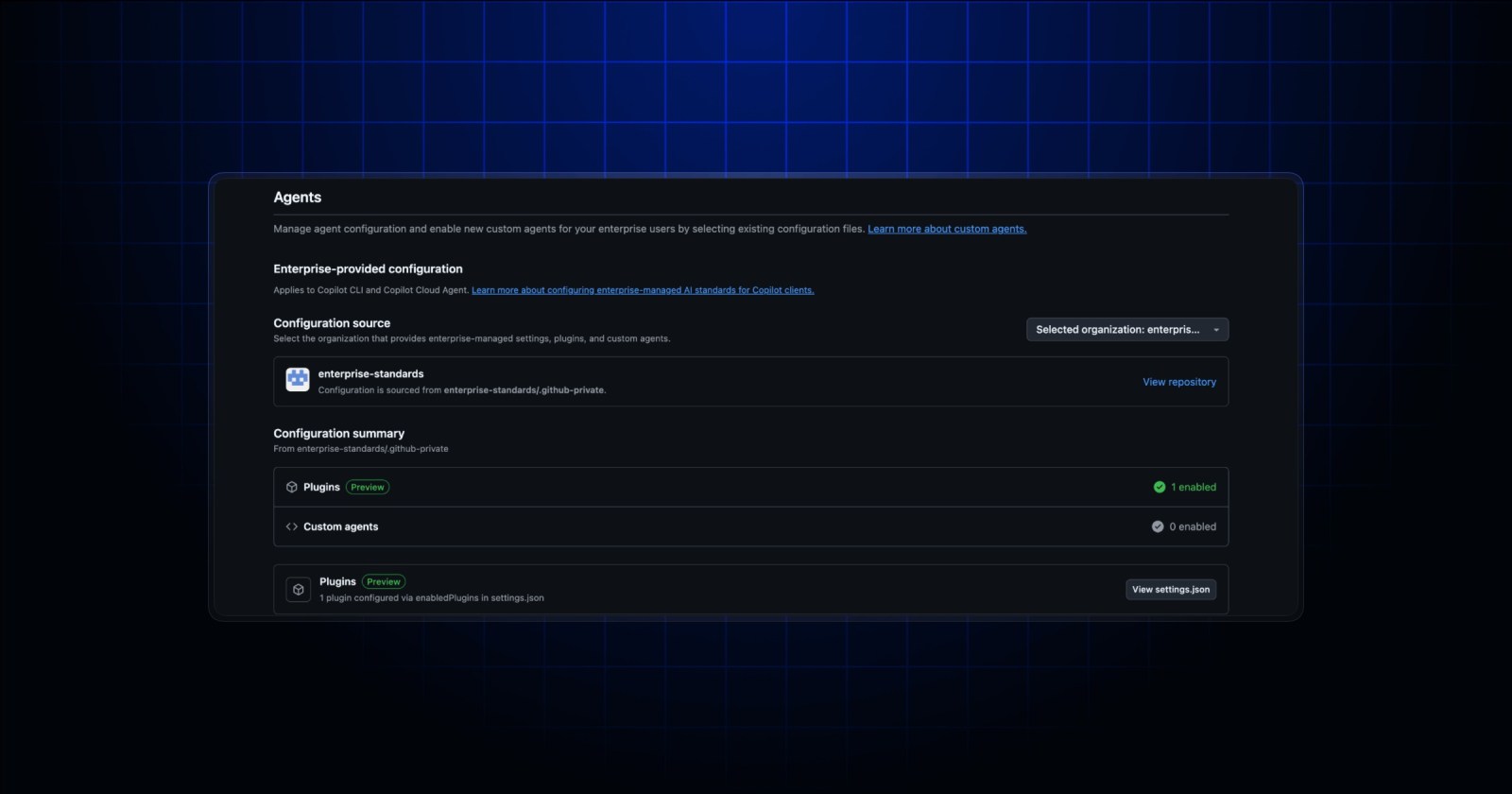

GitHub Copilot CLI가 기업 관리자의 손에 더 가까워졌습니다. GitHub은 2026년 5월 6일 Changelog에서 Copilot CLI의 엔터프라이즈 관리형 플러그인을 공개 프리뷰로 발표했습니다. 핵심은 단순합니다. 기업 관리자가 공통 플러그인 마켓플레이스와 자동 설치 플러그인을 정의하면, Copilot Business 또는 Copilot Enterprise 라이선스를 가진 사용자의 Copilot CLI가 인증 시 그 설정을 가져와 적용합니다.

이 변화는 작아 보이지만, AI 코딩 도구 운영에서는 꽤 큰 선을 넘습니다. 지금까지 많은 AI 코딩 도구는 개인 개발자의 로컬 설정, IDE extension, dotfiles, 팀 위키에 기대어 확산됐습니다. 누군가는 MCP 서버를 붙이고, 누군가는 custom agent를 만들고, 누군가는 hook으로 테스트를 강제합니다. 그러나 같은 팀이라도 설정이 다르면 에이전트가 보는 도구, 허용된 행동, 리뷰 기준, 사내 문서 접근 경로가 모두 달라집니다. GitHub의 이번 업데이트는 그 개인별 편차를 .github-private 저장소에 있는 정책 파일로 묶겠다는 신호입니다.

이번 글은 앞서 발행한 Copilot cloud agent secrets/variables 글과 일부 제품군은 겹치지만, 운영 레이어는 다릅니다. cloud agent secrets는 GitHub Actions 기반 백그라운드 에이전트가 사내 리소스에 접근할 때 필요한 환경값과 비밀값을 어떻게 조직 단위로 관리할지의 문제였습니다. 이번 Copilot CLI 플러그인 표준은 터미널에서 움직이는 개발자 클라이언트에 어떤 확장 도구와 에이전트 관행을 기본값으로 배포할지의 문제입니다. 하나는 런타임 접근권이고, 다른 하나는 개발자 워크스테이션의 에이전트 조립 방식입니다.

발표의 핵심은 settings.json입니다

GitHub의 공식 발표에 따르면 관리형 플러그인은 .github-private/.github/copilot/settings.json 파일을 통해 정의됩니다. 이미 custom agents의 source organization을 설정한 기업은 같은 .github-private 저장소를 사용합니다. GitHub Docs의 설정 예시는 두 가지 최상위 속성을 보여줍니다. extraKnownMarketplaces는 CLI 사용자에게 노출할 추가 플러그인 마켓플레이스를 정의하고, enabledPlugins는 모든 엔터프라이즈 사용자에게 자동 설치할 플러그인을 지정합니다.

이 구조가 흥미로운 이유는 Copilot CLI 확장을 단순한 개인 플러그인 설치에서 벗어나게 만들기 때문입니다. 예를 들어 사내 플랫폼 팀이 company-platform@internal 플러그인을 만들고, 그 안에 배포 파이프라인 진단 skill, 사내 MCP 서버, 보안 리뷰 hook, 프론트엔드 접근성 검사 agent를 묶을 수 있습니다. 그런 다음 관리자가 enabledPlugins에 이 플러그인을 켜면 새로 합류한 개발자는 별도 위키를 읽지 않아도 같은 기본 도구 세트를 갖게 됩니다.

GitHub 발표는 hooks와 MCP configurations도 항상 enabled 상태로 둘 수 있다고 설명합니다. 이 부분이 실무적으로 중요합니다. AI 코딩 에이전트는 텍스트를 생성하는 모델이 아니라 도구를 호출하는 실행자에 가까워졌습니다. 어떤 MCP 서버를 허용할지, 어떤 hook이 tool use 전후에 실행될지, 어떤 custom agent가 표준으로 배포될지는 곧 조직의 개발 프로세스입니다. 따라서 CLI 플러그인 표준은 개발 환경 설정 기능이 아니라 에이전트 거버넌스 기능으로 보는 편이 맞습니다.

| 구분 | Copilot cloud agent secrets | Copilot CLI plugin standards |

|---|---|---|

| 관리 대상 | 백그라운드 cloud agent가 쓰는 secrets와 variables | 터미널 CLI 사용자가 쓰는 플러그인, 마켓플레이스, 확장 표준 |

| 핵심 파일/영역 | 조직/저장소 설정의 Agents secrets and variables | .github-private/.github/copilot/settings.json |

| 실무 의미 | 에이전트가 사내 패키지, MCP, API에 접근하는 방식을 표준화 | 개발자 CLI에 같은 agents, skills, hooks, MCP 구성을 배포 |

왜 지금 CLI 표준화가 중요한가

AI 코딩 도구는 처음에는 자동완성으로 시작했습니다. 자동완성은 개인 설정 차이가 커도 비교적 관리하기 쉽습니다. 모델이 몇 줄을 제안하고 개발자가 받아들이거나 버리면 됩니다. 하지만 에이전트형 CLI는 다릅니다. 저장소를 읽고, 계획을 세우고, 파일을 수정하고, 테스트를 실행하고, 외부 시스템에 연결합니다. 이때 "어떤 도구를 볼 수 있는가"는 결과의 품질과 위험을 직접 바꿉니다.

기업 개발팀이 AI 코딩 에이전트를 넓게 도입할 때 가장 먼저 부딪히는 문제는 모델 선택이 아닐 수 있습니다. 오히려 팀마다 다른 로컬 설정, 임시 MCP 서버, 검증되지 않은 custom prompt, 사내 토큰을 복사해 넣는 관행이 더 큰 리스크입니다. GitHub의 관리형 플러그인은 이 문제를 제품 안쪽으로 끌어옵니다. 관리자는 approved marketplace를 지정하고, 특정 plugin을 자동 설치하고, source organization과 .github-private 저장소를 통해 변경 이력을 남길 수 있습니다.

이 모델은 개발자 경험에도 영향을 줍니다. 새 팀원이 저장소에 합류했을 때 "이 프로젝트에서는 어떤 AI agent를 써야 하나요?"라는 질문을 줄일 수 있습니다. 플랫폼 팀은 사내 표준을 플러그인으로 배포하고, 보안팀은 위험한 도구 호출을 hook으로 막고, 데이터팀은 사내 문서 검색 MCP를 표준 구성으로 넣을 수 있습니다. 개발자는 개인적으로 설정을 맞추는 대신 Copilot CLI에 로그인하면 조직이 정한 기본 도구를 받습니다.

물론 모든 것을 중앙에서 밀어 넣는 방식이 항상 좋은 것은 아닙니다. 플러그인 표준이 과도하게 빽빽하면 개발자 실험이 막히고, 사내 도구 품질이 낮으면 오히려 에이전트가 낡은 관행을 반복합니다. 그래서 이 기능의 핵심 질문은 "얼마나 많이 관리할 것인가"가 아니라 "무엇을 공통 기본값으로 둘 것인가"입니다. 사내 보안 정책, 배포 전 검사, 내부 API 문서 접근, 반복적인 온보딩 작업처럼 팀 전체가 공유해야 하는 부분부터 표준화하는 편이 현실적입니다.

Enterprise owner가 .github-private 저장소에 정책 작성

extraKnownMarketplaces와 enabledPlugins 정의

사용자가 Copilot CLI 인증 시 지정된 마켓플레이스와 플러그인을 받음

Rubber Duck 확장은 같은 방향의 또 다른 조각입니다

5월 6일 업데이트가 배포 표준에 관한 것이라면, 5월 7일 Rubber Duck 업데이트는 에이전트 품질 관리에 관한 것입니다. GitHub은 Rubber Duck이 GPT orchestrator 세션에서도 Claude 기반 critic agent를 호출할 수 있게 됐다고 발표했습니다. 반대로 Claude orchestrator 세션에서는 GPT-5.5가 Rubber Duck reviewer 모델로 쓰입니다. 사용자는 copilot을 실행한 뒤 /experimental on을 켜야 합니다.

Rubber Duck은 2026년 4월 GitHub 공식 블로그에서 처음 소개된 교차 모델 검토 에이전트입니다. GitHub의 설명은 명확합니다. 코딩 에이전트가 계획을 세우고 구현하고 테스트하는 과정에서 같은 모델이 자기 결과를 다시 보는 것만으로는 한계가 있습니다. 같은 학습 편향과 같은 blind spot을 공유하기 때문입니다. 그래서 다른 모델 계열의 reviewer가 계획, 복잡한 구현, 테스트 작성 직후처럼 피드백 가치가 큰 지점에서 짧고 집중된 문제 목록을 제시합니다.

GitHub은 당시 평가에서 Claude Sonnet 4.6과 Rubber Duck GPT-5.4 조합이 Sonnet과 Opus 단독 성능 차이의 74.7%를 메웠다고 밝혔습니다. 특히 3개 이상 파일을 건드리고 70단계 이상이 필요한 어려운 작업에서 더 큰 도움을 봤다고 설명했습니다. 이번 업데이트는 그 아이디어를 GPT 중심 세션에도 확장한 것입니다. 즉 Copilot CLI는 한 모델이 끝까지 밀고 가는 구조보다, orchestrator와 critic 모델을 조합하는 운영 방식으로 이동하고 있습니다.

이 지점에서 플러그인 표준과 Rubber Duck은 서로 연결됩니다. 엔터프라이즈 플러그인은 "어떤 도구와 절차를 기본값으로 배포할 것인가"를 다루고, Rubber Duck은 "에이전트가 낸 계획과 구현을 언제 다른 관점으로 검토할 것인가"를 다룹니다. 둘 다 모델 자체의 성능 홍보보다 운영 구조에 가깝습니다. AI 코딩 도구가 팀 단위로 쓰이기 시작하면, 좋은 답변 하나보다 반복 가능한 guardrail이 더 중요해집니다.

경쟁은 IDE 화면 밖에서 벌어지고 있습니다

AI 코딩 도구 경쟁을 보면 보통 Cursor, Claude Code, Codex, Copilot 같은 제품을 모델 품질이나 에디터 경험으로 비교합니다. 어느 모델이 SWE-bench에서 앞서는지, 어느 에디터가 더 빠르게 diff를 만드는지, 어느 에이전트가 PR을 더 잘 쪼개는지가 주로 이야기됩니다. 하지만 GitHub의 이번 업데이트는 경쟁의 무대가 IDE 화면 바깥으로 넓어졌음을 보여줍니다.

기업은 AI 코딩 도구를 단순히 "개발자에게 하나씩 나눠주는 앱"으로 관리하기 어렵습니다. 사내 패키지 저장소, 비공개 API 문서, 보안 스캐너, cloud credential, Jira/Linear/ServiceNow 같은 업무 시스템, 코드 소유권 규칙, 배포 승인 절차가 모두 엮입니다. AI 에이전트가 실제 개발 루프 안으로 들어올수록, 이런 연결을 누가 승인하고 누가 업데이트하고 누가 감사할지가 중요해집니다.

GitHub은 이 문제에서 독특한 위치를 갖고 있습니다. 이미 저장소, Actions, secrets, code review, organization policy, audit log, enterprise controls를 가진 플랫폼이기 때문입니다. Copilot CLI 플러그인 표준은 그 플랫폼 위에 로컬 에이전트 확장 배포를 얹는 시도입니다. Cursor나 Claude Code가 강력한 개인/팀 워크플로를 제공한다면, GitHub은 "기업 관리자가 배포하고 추적하는 에이전트 표준"을 강조할 수 있습니다.

그렇다고 GitHub의 방식이 자동으로 우위라는 뜻은 아닙니다. 공개 프리뷰인 만큼 설정 형식이 바뀔 수 있고, 플러그인 생태계가 실제로 얼마나 풍부해질지도 봐야 합니다. 또한 .github-private 저장소 기반 정책은 GitHub 중심 조직에는 자연스럽지만, 여러 코드 호스팅과 여러 AI 도구를 동시에 쓰는 조직에는 또 하나의 관리면이 될 수 있습니다. 관리형 표준은 강력하지만, 특정 플랫폼에 운영 지식을 묶는 효과도 있습니다.

개발팀이 지금 확인할 것

개발팀 입장에서 이 뉴스를 실무 체크리스트로 바꾸면 세 가지입니다. 첫째, Copilot CLI를 실험 중이라면 개인 설정 파일과 팀 표준을 분리해야 합니다. 개인이 임의로 추가한 MCP 서버와 사내 표준 MCP 서버가 섞이면 나중에 권한 사고를 추적하기 어렵습니다. 둘째, 공통으로 배포할 플러그인은 "편리한 것"보다 "반복성과 위험 관리에 영향을 주는 것"부터 고르는 편이 낫습니다. 예를 들어 사내 테스트 명령, 릴리스 노트 생성 규칙, 보안 리뷰 hook, 내부 문서 검색 MCP가 후보가 될 수 있습니다.

셋째, Rubber Duck 같은 교차 모델 검토를 무조건 켤지보다 어느 작업에서 켤지 기준을 잡아야 합니다. GitHub도 Rubber Duck을 모든 순간에 호출하는 것이 아니라 계획, 복잡한 구현, 테스트 작성 직후처럼 신호가 높은 지점에 sparing하게 호출한다고 설명합니다. 고위험 migration, 다중 파일 refactor, 보안 관련 변경, 테스트 커버리지 생성처럼 실패 비용이 큰 작업부터 적용하는 편이 자연스럽습니다.

AI 코딩 도구의 다음 단계는 더 긴 context window나 더 빠른 diff 생성만으로 설명되지 않습니다. 팀이 같은 도구 표준을 공유하고, 에이전트가 다른 모델의 critique를 받고, 관리자가 확장과 권한을 배포하고, 그 변화가 저장소 이력에 남는 구조가 필요합니다. GitHub의 이번 Copilot CLI 업데이트는 그 방향을 분명히 보여줍니다.

가장 중요한 변화는 에이전트가 "개인의 똑똑한 터미널"에서 "기업이 관리하는 개발 실행면"으로 이동한다는 점입니다. 이 이동은 편의 기능처럼 보이지만, 실제로는 AI 개발 워크플로의 운영권이 어디에 놓이는지에 관한 문제입니다. 앞으로의 AI 코딩 도구 경쟁은 누가 더 좋은 모델을 붙였는가와 함께, 누가 팀 단위로 더 안전하고 반복 가능한 에이전트 운영 체계를 제공하는가로 갈릴 가능성이 큽니다.