Cursor 클라우드 에이전트, 새 병목은 개발 환경

Cursor가 cloud agent development environments를 공개했습니다. 코딩 에이전트 경쟁의 병목이 모델에서 멀티 리포 환경, secret, egress 통제로 내려옵니다.

- 무슨 일: Cursor가

cloud agent development environments를 공개했습니다.- 멀티 리포 환경, Dockerfile 기반 설정, build secrets, audit log, egress와 secret 범위 제어가 핵심입니다.

- 의미: 코딩 에이전트 경쟁의 병목이 모델 성능에서 실행 환경 재현성으로 이동합니다.

- 실무 영향: 팀은 에이전트에게 저장소와 권한을 더 많이 주되, 환경 단위로 감사와 차단 지점을 설계해야 합니다.

- 에이전트가 테스트와 빌드를 끝까지 수행하려면 내부 패키지, credential, 네트워크 정책까지 같은 작업장 안에 들어와야 합니다.

- 주의점: 환경이 강해질수록 에이전트 실패는 단순 코드 오류가 아니라 플랫폼 운영 문제가 됩니다.

Cursor가 2026년 5월 13일 cloud agent development environments를 공개했습니다. 겉으로 보면 클라우드 코딩 에이전트를 위한 설정 기능처럼 보입니다. 하지만 조금만 들여다보면, 지금 AI 코딩 도구 시장이 어디로 이동하는지 꽤 선명하게 보입니다.

코딩 에이전트 경쟁은 이미 "어떤 모델이 코드를 더 잘 쓰는가"만으로 설명되지 않습니다. Claude Code, Codex, GitHub Copilot, Cursor, xAI Grok Build가 모두 파일을 수정하고, 명령을 실행하고, 테스트를 돌리고, PR을 만들 수 있다고 말합니다. 다음 질문은 더 실무적입니다. 그 에이전트가 어떤 저장소를 볼 수 있습니까. 내부 패키지 레지스트리에 접근할 수 있습니까. 테스트용 credential은 어떻게 받습니까. 외부 네트워크는 어디까지 나갈 수 있습니까. 환경이 깨졌을 때 누가 롤백합니까.

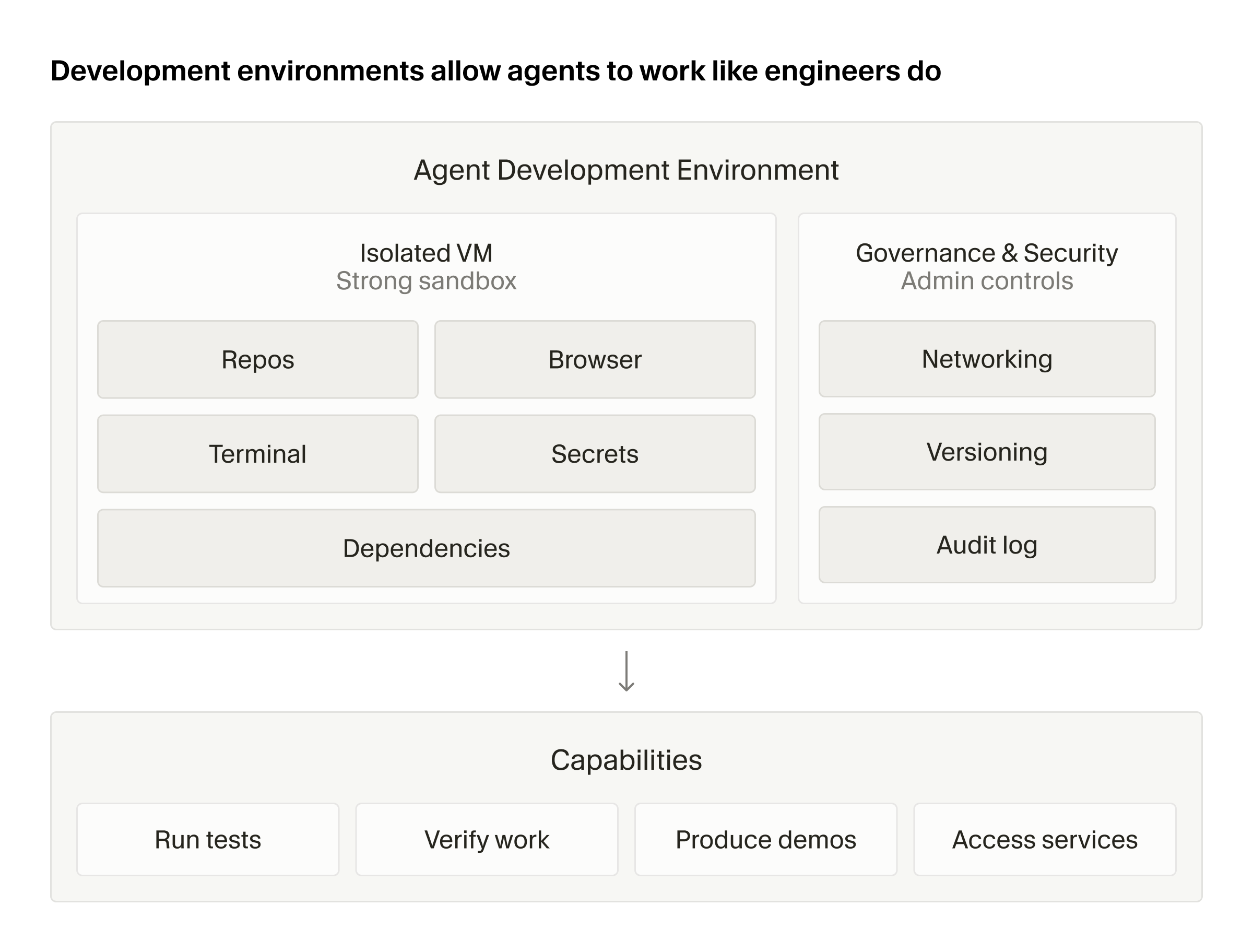

Cursor의 이번 발표는 바로 이 질문을 겨냥합니다. 클라우드 에이전트에게 "노트북 같은 개발 환경"을 주고, 그 환경을 팀이 버전 관리하고, 감사하고, secret과 egress 경계로 나누겠다는 것입니다. AI 코딩의 전장이 에디터 UI에서 개발 플랫폼 계층으로 내려오고 있습니다.

클라우드 에이전트는 환경 없이는 반쪽입니다

Cursor는 공식 글에서 클라우드 에이전트의 장점을 먼저 짚습니다. 로컬 에이전트보다 병렬화하기 쉽고, 노트북이 닫혀 있어도 계속 일하며, 프로그램 트리거에 따라 자동으로 실행될 수 있습니다. 이 장점은 최근 Cursor가 밀고 있는 Automations, Teams 통합, PR review, 병렬 plan 실행과 자연스럽게 이어집니다.

하지만 Cursor가 곧바로 덧붙인 문장이 더 중요합니다. 에이전트는 자신이 실행되는 환경만큼만 유능합니다. 코드를 쓸 수 있어도 테스트를 실행하지 못하고, 내부 서비스에 질의하지 못하고, API에 접근하지 못한다면 작업 루프를 닫을 수 없습니다. 결국 에이전트가 "작업 완료"라고 말하려면, 사람 개발자가 로컬에서 쓰는 것과 비슷한 조건이 필요합니다. 저장소가 클론되어 있어야 하고, 의존성이 설치되어 있어야 하며, 내부 툴체인 credential과 빌드 시스템 접근권이 있어야 합니다.

이 지점이 AI 코딩 도구의 현실화 단계입니다. 데모에서는 모델이 파일 몇 개를 고치면 충분합니다. 팀 업무에서는 다릅니다. 하나의 서비스 변경이 API 스키마, 프론트엔드 클라이언트, 공유 타입 패키지, 인프라 설정, 테스트 fixture를 동시에 건드립니다. 에이전트가 한 저장소 안에서만 움직이면 맥락을 잃습니다. 반대로 모든 저장소와 secret을 한 번에 열어주면 보안팀이 감당하기 어렵습니다. 그래서 필요한 것은 더 강한 모델이 아니라, 더 명확한 작업장입니다.

멀티 리포 환경은 에이전트의 시야를 넓힙니다

첫 번째 변화는 multi-repo environments입니다. Cursor Cloud Agent와 Automations는 이제 하나의 환경에 여러 저장소를 넣고, 세션 간 재사용할 수 있습니다. Cursor는 이를 기존 multi-root workspaces의 연장선으로 설명합니다.

이 기능이 중요한 이유는 단순합니다. 엔터프라이즈 소프트웨어는 대개 단일 저장소 안에서 끝나지 않습니다. 백엔드 서비스가 있고, 프론트엔드 앱이 있고, SDK가 있고, 공통 타입 패키지가 있고, 인프라 코드가 따로 있습니다. 에이전트가 한 리포에만 갇히면 "컴파일은 되지만 실제 시스템은 깨지는" 변경을 만들기 쉽습니다.

Cursor 발표에는 Amplitude의 사례가 들어 있습니다. Amplitude는 public Slack channel에서 Cursor Automations를 실행하고, multi-repo support 덕분에 에이전트가 보고된 이슈를 조사해 어떤 저장소를 건드려야 하는지 파악한 뒤 올바른 위치에 PR을 만들 수 있다고 설명합니다. 이 사례는 마케팅 문구이지만, 문제의 방향은 현실적입니다. 코딩 에이전트가 팀 단위 업무를 맡으려면 "어느 파일을 고칠까"가 아니라 "어느 저장소 조합이 이 문제의 경계인가"를 이해해야 합니다.

멀티 리포 환경은 그래서 컨텍스트 기능이면서 동시에 책임 범위 기능입니다. 관리자는 환경별로 포함할 저장소를 정하고, 에이전트는 그 환경 안에서 작업합니다. 잘 설계하면 에이전트의 시야가 넓어집니다. 잘못 설계하면 불필요한 저장소와 권한이 한 환경에 모입니다. 이제 플랫폼 팀의 역할은 "에이전트에게 모든 것을 보여주자"가 아니라 "이 작업군에 필요한 만큼의 세계를 정의하자"에 가까워집니다.

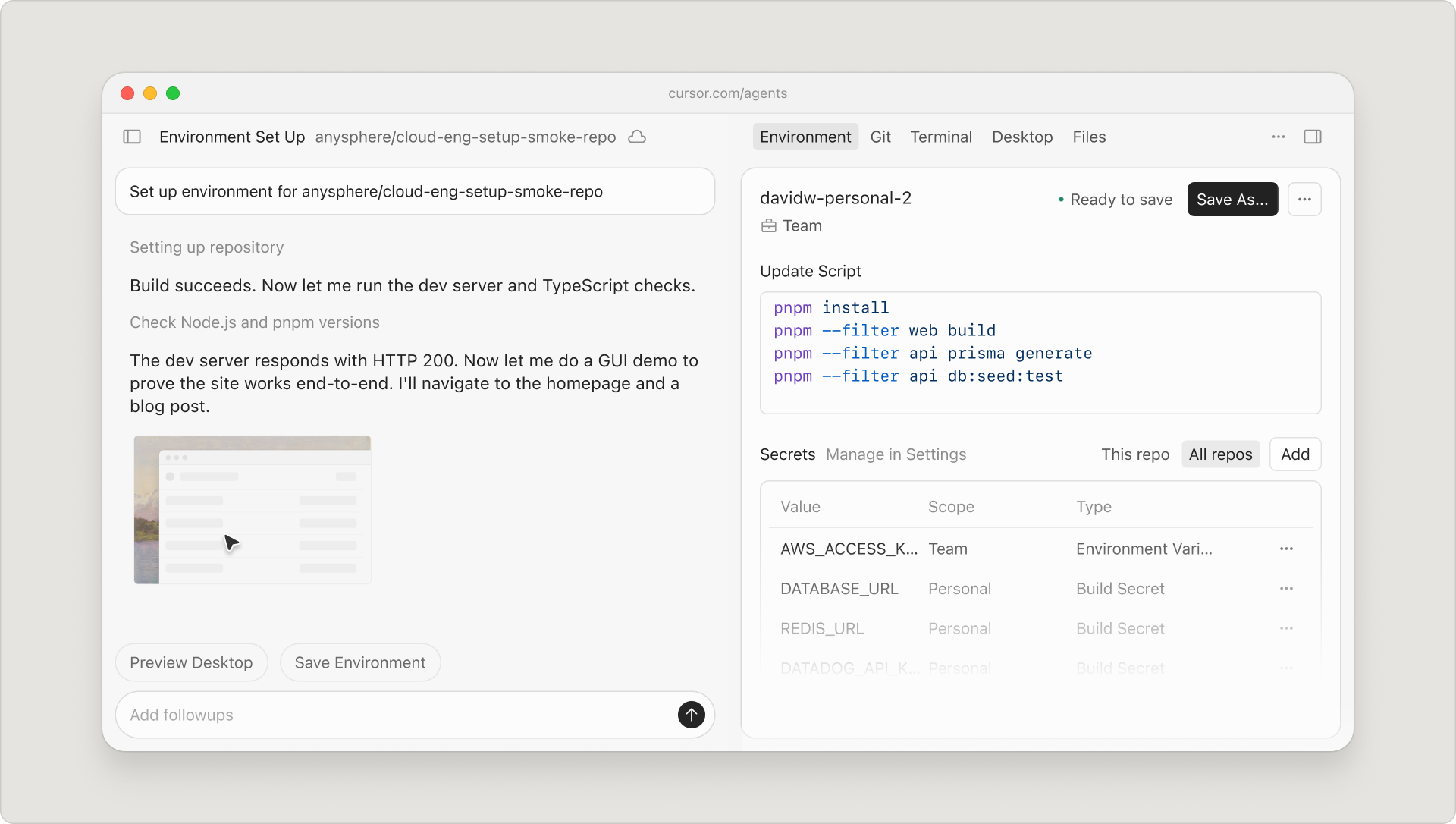

Dockerfile은 에이전트 환경의 계약서가 됩니다

두 번째 변화는 environment configuration as code입니다. Cursor는 Dockerfile 기반 환경 정의를 강화했고, build secrets와 layer caching 개선을 공개했습니다. build secrets는 private package registry 같은 내부 의존성에 접근할 때 필요합니다. Cursor는 이 secret이 빌드 단계에만 scope되고, 실행 중인 agent environment로 전달되지 않는다고 설명합니다.

이 설계는 작지만 중요합니다. 에이전트 환경에서 secret은 늘 양날의 칼입니다. 테스트와 빌드를 완결하려면 credential이 필요하지만, 에이전트가 그 값을 읽거나 외부로 보내면 사고가 됩니다. build secret을 빌드 단계로 제한하는 방식은 "에이전트가 필요한 결과물은 얻되, secret 자체는 실행 환경에 남기지 않는" 방향입니다.

Cursor는 layer caching도 개선해 cache hit 빌드가 70% 빨라졌다고 밝혔습니다. 숫자 자체보다 의미가 더 큽니다. 클라우드 에이전트는 자주 새 환경을 만들고, 여러 작업을 병렬로 실행합니다. 환경 빌드가 느리면 모델 속도나 토큰 비용 이전에 대기 시간이 쌓입니다. 에이전트 성능은 모델 latency만이 아니라 이미지 빌드, dependency install, test warm-up, artifact cache에 의해 결정됩니다.

흥미로운 부분은 Cursor가 Dockerfile 생성을 도와주는 기능도 준비한다는 점입니다. 공식 글에 따르면 Cursor가 저장소를 검사해 필요한 도구와 의존성을 파악하고, 편집·버전 관리 가능한 Dockerfile을 만들어주는 기능은 private beta로 Enterprise 팀에 순차 제공될 예정입니다. 이것은 코딩 에이전트가 코드만 쓰는 것이 아니라, 자신이 일할 환경까지 점점 구성하게 된다는 뜻입니다.

환경 설정도 에이전트와 대화하는 일이 됩니다

세 번째 변화는 agent-led environment setup입니다. Cursor는 환경을 구성하는 과정에서 질문을 던지고, 누락된 credential을 표시하고, 환경이 제대로 준비됐는지 검증한다고 설명합니다. 설정 실패 시에는 즉시 작업을 멈추는 대신 warning이 있는 base image로 fallback해 cloud agents가 계속 실행될 수 있게 합니다.

이 흐름은 개발자 경험 측면에서 자연스럽습니다. 실제 팀의 개발 환경은 문서와 현실이 다를 때가 많습니다. README에는 pnpm install이라고 쓰여 있지만, 실제로는 내부 npm scope 토큰이 필요하고, 오래된 protobuf compiler가 필요하며, 특정 VPN이나 allowlist가 있어야 하는 식입니다. 사람은 동료에게 물어보거나 Slack을 검색합니다. 에이전트는 그런 암묵지를 갖고 있지 않습니다.

Cursor가 환경 설정 중 질문과 검증을 넣는 것은 이 암묵지를 구조화하려는 시도입니다. "어떤 credential이 빠졌는가", "이 Dockerfile이 테스트를 통과하는가", "현재 에이전트가 어느 환경 버전에서 돌고 있는가"를 제품 표면에 올립니다. 이것은 단순 onboarding 편의 기능이 아닙니다. 에이전트가 독립적으로 일을 끝내려면 환경 실패와 코드 실패를 구분해야 합니다. 테스트가 실패했을 때 원인이 로직 오류인지, 누락된 secret인지, 잘못된 이미지 버전인지 알아야 다음 행동이 달라집니다.

보안 기능의 초점은 secret과 egress입니다

네 번째 변화는 governance와 security controls입니다. Cursor는 각 development environment에 version history를 제공하고, 사용자가 review와 rollback을 할 수 있으며, admin이 rollback 권한을 제한할 수 있다고 밝혔습니다. 또한 audit log가 환경 변경 행동을 기록합니다. 더 중요한 것은 egress와 secrets를 environment 단위로 scope할 수 있다는 점입니다.

에이전트 보안에서 egress는 과소평가되기 쉽습니다. 많은 팀이 secret 저장 위치와 접근 권한은 고민하지만, 에이전트가 외부로 나갈 수 있는 네트워크 경로는 뒤늦게 봅니다. 프롬프트 인젝션이나 잘못된 스크립트가 외부 API, paste service, 임의 도메인으로 데이터를 보낼 수 있다면 secret을 잘 숨겨도 충분하지 않습니다. Cursor가 환경별 outbound allowlist를 언급한 것은, 클라우드 에이전트가 CI runner나 devcontainer보다 더 능동적인 실행 주체가 되기 때문입니다.

secret scoping도 같은 맥락입니다. 한 환경에 설정된 secret은 다른 환경에서 접근할 수 없습니다. 이는 멀티 리포 지원과 함께 봐야 합니다. 여러 저장소를 한 환경에 묶을수록 에이전트는 더 넓은 작업을 할 수 있지만, secret 경계가 흐려질 위험도 커집니다. 환경 단위 secret isolation은 그 균형을 잡기 위한 최소 장치입니다.

| 문제 | Cursor의 이번 답 | 팀이 봐야 할 지점 |

|---|---|---|

| 저장소 경계 | multi-repo environments | 작업군별로 필요한 repo 조합을 최소화 |

| 환경 재현성 | Dockerfile 기반 config as code | 환경 변경도 코드 리뷰와 롤백 대상으로 관리 |

| 내부 의존성 접근 | build secrets와 layer caching | 빌드용 secret과 런타임 secret을 분리 |

| 감사와 복구 | version history, rollback, audit log | 누가 환경을 바꿨고 어떤 에이전트가 썼는지 연결 |

| 데이터 유출 경로 | environment-level egress scope | 외부 네트워크 허용 목록을 업무별로 분리 |

Cursor Teams 글과 다른 축입니다

며칠 전 Cursor는 Microsoft Teams 통합도 공개했습니다. Teams 채널에서 @Cursor를 언급하면 Cloud Agent가 스레드 전체를 읽고, 저장소와 모델을 자동 선택한 뒤 구현과 PR 생성을 수행한다는 흐름입니다. devlery에서도 이 발표를 "코딩 에이전트가 팀 대화 표면으로 들어간다"는 관점에서 다뤘습니다.

이번 development environments 발표는 그 아래 층입니다. Teams 통합이 "어디서 일을 시킬 것인가"라면, development environments는 "그 일을 어디서 수행할 것인가"입니다. PR review와 병렬 build가 "어떻게 변경을 제출하고 나눌 것인가"라면, environment controls는 "그 변경을 만들 때 어떤 도구와 권한을 쓸 것인가"입니다.

이 둘은 서로 분리된 기능이 아니라 한 시스템의 위아래입니다. 팀 대화에서 에이전트를 호출하려면, 에이전트가 신뢰할 수 있는 실행 환경으로 내려가야 합니다. 실행 환경이 없다면 Teams 호출은 멋진 입력창에 그칩니다. 반대로 환경만 있고 협업 표면이 없다면 에이전트 작업은 팀의 실제 의사결정과 분리됩니다. Cursor는 지금 두 방향을 동시에 채우고 있습니다.

경쟁사는 IDE가 아니라 플랫폼 팀입니다

Cursor의 직접 경쟁자는 GitHub Copilot, OpenAI Codex, Claude Code, JetBrains Junie, xAI Grok Build처럼 보입니다. 맞습니다. 하지만 이번 발표만 놓고 보면 또 다른 경쟁자가 있습니다. 바로 내부 platform engineering 팀입니다.

대기업은 이미 devcontainer, GitHub Actions runner, self-hosted runner, Kubernetes 기반 ephemeral environment, internal developer platform을 운영합니다. 이 환경들은 사람 개발자와 CI를 위해 설계됐습니다. 이제 코딩 에이전트가 새로운 사용자로 들어옵니다. 에이전트는 사람보다 더 자주 환경을 만들고, 더 많은 병렬 작업을 실행하고, 더 넓은 context를 요구하며, 때로는 사람이 놓친 명령을 실행합니다.

Cursor가 환경 버전 관리, audit log, egress와 secret scoping을 넣는 것은 이 시장을 이해했다는 신호입니다. 엔터프라이즈 고객은 "에이전트가 코드를 잘 쓰나요"만 묻지 않습니다. "이 에이전트가 어떤 환경에서 어떤 secret을 썼고, 외부로 어디까지 나갔으며, 실패했을 때 어떤 버전으로 돌릴 수 있나요"를 묻습니다. 이 질문에 답하지 못하면 코딩 에이전트는 개인 생산성 도구에 머뭅니다.

자동으로 진화하는 환경은 강력하지만 위험합니다

Cursor는 마지막에 앞으로의 방향도 예고했습니다. 오늘날 환경은 한 시점에 설정되고, 코드베이스와 어긋나면 다시 빌드됩니다. Cursor는 코드베이스가 변할 때 함께 autonomously evolve하는 environment setup을 만들고 있다고 말합니다.

이 방향은 당연해 보입니다. 의존성이 바뀌고, 빌드 툴이 바뀌고, 서비스가 분리되면 환경도 바뀌어야 합니다. 사람이 매번 Dockerfile을 고치지 않아도 에이전트가 실패 로그를 읽고 필요한 패키지를 추가하거나 캐시 전략을 바꿀 수 있다면, 클라우드 에이전트의 자율성은 크게 올라갑니다.

하지만 동시에 위험도 커집니다. 환경은 코드보다 더 넓은 권한을 가질 수 있습니다. Dockerfile 한 줄이 외부 바이너리를 받아오고, 네트워크 경로를 열고, secret 접근 방식을 바꿀 수 있습니다. 자동으로 진화하는 환경에는 코드 리뷰보다 더 강한 정책이 필요할 수 있습니다. 어떤 변경은 에이전트가 제안만 하고 사람이 승인해야 합니다. 어떤 변경은 테스트 통과만으로 충분하지 않고 보안 정책 검사를 거쳐야 합니다.

따라서 앞으로 중요한 제품 경쟁은 "에이전트가 환경을 고칠 수 있는가"가 아니라 "환경 변경을 어떤 정책과 감사 흐름 안에서 허용할 것인가"가 될 가능성이 큽니다. Cursor의 version history와 audit log는 그 출발점입니다. 충분한 답은 아직 아닙니다.

개발팀이 지금 봐야 할 질문

이번 발표를 보고 바로 Cursor Cloud Agent를 도입해야 한다는 뜻은 아닙니다. 오히려 더 보편적인 체크리스트를 던집니다. 지금 팀의 AI 코딩 에이전트는 어떤 환경에서 실행됩니까. 그 환경은 사람 개발자의 로컬 환경과 얼마나 다릅니까. 에이전트가 테스트를 돌릴 때 사용하는 credential은 누가 관리합니까. 외부 네트워크는 열려 있습니까. 환경 변경은 코드 리뷰를 거칩니까. 특정 에이전트가 특정 secret을 썼다는 사실을 나중에 증명할 수 있습니까.

이 질문은 Cursor 사용자에게만 해당하지 않습니다. GitHub Copilot coding agent를 쓰든, Codex를 쓰든, Claude Code를 remote runtime에 붙이든 마찬가지입니다. AI 코딩 에이전트가 단순한 자동완성 도구에서 실제 작업자에 가까워질수록, 개발 환경은 생산 인프라의 일부가 됩니다. 노트북의 .env와 README로 버티던 시대는 에이전트 규모에서는 오래가지 못합니다.

Cursor의 cloud agent development environments는 코딩 에이전트 시장의 다음 병목을 잘 보여줍니다. 모델은 계속 좋아질 것입니다. 하지만 팀이 실제로 원하는 것은 "더 그럴듯한 diff"가 아니라, 검증 가능한 작업 완료입니다. 그 작업 완료는 모델 혼자 만들지 못합니다. 저장소, 의존성, secret, 네트워크, 테스트, 감사 로그가 모두 연결되어야 합니다.

그래서 이번 발표의 핵심은 Cursor가 기능 하나를 더했다는 사실이 아닙니다. 코딩 에이전트가 소프트웨어 개발의 주변 도구에서 팀의 실행 인프라로 들어가고 있다는 점입니다. 앞으로 AI 코딩 도구를 평가할 때는 모델 이름만 볼 수 없습니다. 에이전트가 어떤 환경에서 일하는지, 그 환경을 누가 통제하는지, 실패와 권한을 어떻게 추적하는지가 더 중요한 질문이 됩니다.