AWS AgentCore Payments, 에이전트에게 지갑이 생긴 날

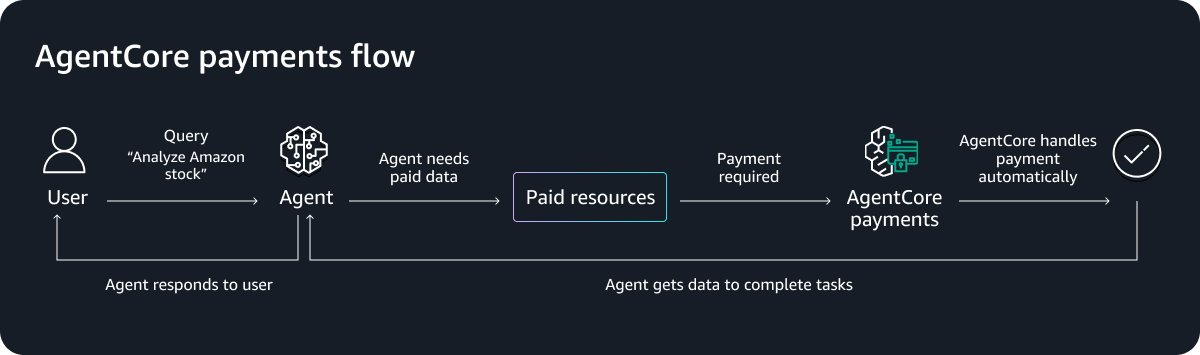

AWS AgentCore Payments 프리뷰는 AI 에이전트가 x402로 유료 API와 MCP 서버에 직접 결제하는 인프라 실험입니다.

- 무슨 일: AWS가

Amazon Bedrock AgentCore Payments프리뷰를 공개했습니다.- 에이전트가 유료 API, MCP 서버, 웹 콘텐츠, 다른 에이전트에 접근할 때 Coinbase 또는 Stripe 지갑으로 결제하는 기능입니다.

- 핵심 신호: 결제가 checkout 화면이 아니라 에이전트 실행 루프 안으로 들어오고 있습니다.

- HTTP 402,

x402,X-PAYMENT헤더, session budget, observability가 하나의 런타임 제어면으로 묶입니다.

- HTTP 402,

- 주의점: 결제 에이전트의 실패는 나쁜 답변이 아니라 실제 지출로 이어집니다.

- 2026년 5월 12일 공개된 x402 보안 논문은 authorization, binding, replay protection 공격면을 지적했습니다.

2026년 5월 7일, AWS가 Amazon Bedrock AgentCore Payments 프리뷰를 발표했습니다. 이름은 길지만 핵심은 짧습니다. AI 에이전트가 실행 중 유료 API, MCP 서버, 웹 콘텐츠, 다른 에이전트를 만나면 사용자가 미리 허용한 지갑과 예산 안에서 직접 결제할 수 있게 하겠다는 것입니다.

이 뉴스는 "AWS가 결제 기능을 추가했다" 정도로 읽으면 작게 보입니다. 하지만 조금 더 안쪽을 보면 AI 에이전트 인프라의 중요한 방향 전환이 보입니다. 지금까지 에이전트의 도구 호출은 대체로 무료 API, 사전 발급된 API key, 회사 내부 권한, 또는 사람이 이미 계약해 둔 SaaS 계정에 기대었습니다. AgentCore Payments는 여기에 새로운 문장을 추가합니다. 에이전트가 필요한 순간에 리소스를 발견하고, 가격을 확인하고, 결제 증명을 붙여 다시 요청하고, 그 사용량을 관측 로그에 남기는 모델입니다.

즉 결제가 checkout 페이지에서 일어나는 인간 중심 이벤트가 아니라, 에이전트 실행 루프 안의 도구 호출처럼 다뤄지기 시작했습니다. AWS가 Coinbase와 Stripe를 파트너로 끌어들인 이유도 여기에 있습니다. 이 기능은 단순한 AWS 결제 옵션이 아니라, 에이전트가 인터넷의 유료 리소스를 쓰는 방법을 클라우드 런타임 수준에서 정의하려는 시도입니다.

에이전트 결제는 왜 다시 나왔나

AI 에이전트가 실제로 유용해질수록 외부 리소스 비용 문제가 커집니다. 금융 리서치 에이전트는 실시간 시장 데이터와 paywalled report가 필요합니다. 코딩 에이전트는 샌드박스 실행 환경, private package registry, 전문 분석 API, 유료 MCP 서버를 호출할 수 있습니다. 법률·의료·보안 리서치 에이전트는 더 비싼 데이터와 도구를 쓸 가능성이 큽니다.

문제는 기존 과금 모델이 에이전트에게 너무 무겁다는 것입니다. 사람은 웹사이트에 가입하고, 카드 정보를 넣고, 월 구독을 시작하고, API key를 발급받아 환경 변수에 넣습니다. 조직은 공급업체 계약을 맺고, 비용 센터를 연결하고, 권한을 검토합니다. 이 방식은 안정적이지만 동적이지 않습니다. 에이전트가 작업 중 "이번 한 번만 이 데이터 포인트가 필요하다"고 판단했을 때 매번 구독과 계약을 새로 만들 수는 없습니다.

AWS 발표문은 이 문제를 꽤 직접적으로 설명합니다. 에이전트가 호출할 서비스와 콘텐츠가 사람과 에이전트 모두를 위해 설계되어야 하고, fractions of a cent 단위로 실시간 과금되는 모델이 필요하다는 주장입니다. 동시에 AWS는 위험도 인정합니다. 결제 흐름 설정이 잘못되면 단순히 답이 틀리는 것이 아니라 실제 돈이 움직입니다.

이 대목이 중요합니다. 에이전트 결제의 본질은 "에이전트에게 카드 번호를 주자"가 아닙니다. 에이전트가 돈을 쓰는 상황을 식별하고, 예산을 제한하고, 결제 권한을 분리하고, 로그와 trace로 사후 감사를 가능하게 하는 것입니다. AgentCore Payments가 Amazon Bedrock AgentCore의 별도 부가 기능이 아니라 identity, gateway, observability와 함께 묶인 이유도 그래서입니다.

AgentCore Payments의 작동 방식

프리뷰에서 개발자는 AgentCore SDK 또는 console로 기존 에이전트에 결제 기능을 붙입니다. 결제 연결은 Coinbase CDP wallet 또는 Stripe Privy wallet 중 하나를 선택합니다. 사용자는 지갑을 충전하고, 특정 에이전트 실행에 지갑 접근을 명시적으로 승인합니다. 이후 실행 세션에는 maxSpendAmount, currency, 만료 시간 같은 예산 조건이 붙습니다.

에이전트가 유료 리소스를 요청하면 첫 요청은 실패할 수 있습니다. 서버는 HTTP 402 Payment Required 응답으로 결제 조건을 알립니다. 여기서 x402가 등장합니다. x402는 Coinbase가 만든 HTTP-native payment protocol로, 오래 비어 있던 402 상태 코드를 실제 결제 협상에 사용합니다. AgentCore는 결제 요구를 읽고, 세션 예산을 확인하고, 지갑 credential을 가져오고, 결제 증명을 만든 뒤 원래 요청을 X-PAYMENT 헤더와 함께 재시도합니다. 리소스 제공자는 결제 증명을 검증하고 콘텐츠나 API 응답을 돌려줍니다.

AWS 문서 기준으로 이 흐름은 PaymentManager, PaymentConnector, PaymentSession, PaymentInstrument로 나뉩니다. PaymentManager는 AWS 계정 안에서 결제 작업의 구성 경계입니다. PaymentConnector는 Coinbase나 Stripe 같은 외부 결제 제공자와 연결됩니다. credential은 AgentCore Identity와 AWS Secrets Manager를 통해 관리됩니다. PaymentSession은 특정 agent-user 상호작용의 결제 문맥이며, 예산과 만료가 붙습니다. PaymentInstrument는 실제 사용자의 결제 수단 또는 wallet address에 해당합니다.

이 설계에서 중요한 부분은 에이전트가 지갑을 무제한으로 갖는 것이 아니라는 점입니다. AWS는 사용자가 지갑 사용을 명시적으로 승인해야 하고, 런타임에서 세션별 한도가 강제되며, 한도 초과 시 결제 요청이 거부된다고 설명합니다. 또한 각 거래는 기존 AgentCore 로그, metric, trace 안에서 관측됩니다. 에이전트가 돈을 쓴다면 "얼마를 어디에 썼는가"뿐 아니라 "어떤 reasoning path와 tool call 뒤에 썼는가"까지 남겨야 합니다.

HTTP 402가 갑자기 중요해진 이유

HTTP 402 Payment Required는 오래전부터 있었지만 사실상 비어 있던 상태 코드였습니다. 웹의 결제는 402보다 계정, 쿠키, 카드 form, subscription, app store, payment processor SDK로 발전했습니다. 사람이 브라우저에서 결제하는 시대에는 그것이 자연스러웠습니다.

에이전트 시대에는 상황이 다릅니다. 에이전트는 브라우저 checkout을 잘 통과하는 것보다 API와 도구를 빠르게 호출하는 쪽에 가깝습니다. 어떤 리소스가 "요청당 0.01달러"라면, 에이전트에게 필요한 것은 결제 페이지가 아니라 표준화된 프로토콜입니다. 요청하고, 가격을 받고, 서명하고, 결제 proof를 붙여 다시 요청하는 단순한 request-response 흐름이 더 잘 맞습니다.

Coinbase의 x402 문서는 이 문제를 "계정, session, 복잡한 인증 없이 API와 콘텐츠를 programmatic하게 결제"하는 것으로 설명합니다. Linux Foundation도 2026년 4월 2일 x402 Foundation 출범을 발표했습니다. 초기 지지 명단에는 AWS, Coinbase, Cloudflare, Stripe, Visa, Mastercard, Google, Shopify, Circle, Solana Foundation, KakaoPay 등이 포함됐습니다.

AWS가 AgentCore Payments 프리뷰에서 x402를 첫 프로토콜로 지원한 것은 그래서 단순한 crypto 기능 추가로 보기 어렵습니다. AWS는 결제 프로토콜이 계속 진화할 것이라고 보고, 프리뷰에서는 x402를 지원하되 추가 프로토콜도 플랫폼 수준에서 흡수하겠다고 말합니다. 개발자에게는 특정 payment protocol SDK를 앱마다 직접 통합하지 않고, AgentCore 쪽에 결제 negotiation을 맡기는 모델입니다.

Coinbase와 Stripe가 함께 들어온 의미

이번 발표에서 흥미로운 점은 Coinbase와 Stripe가 동시에 등장한다는 것입니다. Coinbase는 x402와 CDP wallet 인프라를 제공합니다. Stripe는 Privy wallet 인프라를 통해 AgentCore의 결제 연결로 들어옵니다. AWS는 둘을 경쟁자로 세우기보다 "첫 capabilities를 구동하는 wallet infrastructure와 payment rails"로 묶었습니다.

이는 에이전트 결제가 crypto 대 card의 단순 대립으로 정리되지 않는다는 뜻입니다. x402는 stablecoin 기반 micropayment에 잘 맞습니다. API 한 번 호출, 데이터 한 조각, report 한 문단처럼 작은 금액을 실시간으로 정산하는 흐름에는 기존 카드 결제망의 수수료와 승인 구조가 맞지 않을 수 있습니다. 반대로 broader commerce, 즉 항공권 예약, 호텔 결제, 상품 구매, 기업 구매 같은 흐름은 카드 네트워크, fraud system, chargeback, compliance가 중요합니다.

AWS도 발표 말미에서 micropayment는 첫 단계일 뿐이고, 이후에는 buyer intent verification, 추가 protocol, end-to-end observability가 필요하다고 설명합니다. 에이전트가 다른 에이전트나 API에 몇 센트씩 지불하는 세계와, 사용자를 대신해 항공권을 예약하는 세계는 같은 "결제"라는 단어를 쓰지만 필요한 안전장치가 다릅니다.

이 지점에서 3월에 다뤘던 Visa Agentic Ready와의 차이가 드러납니다. Visa의 초점은 소비자 구매와 기존 카드 네트워크 위의 agentic commerce였습니다. AWS AgentCore Payments의 초점은 개발자와 에이전트 런타임입니다. 하나는 "에이전트가 사용자를 대신해 물건을 산다"에 가깝고, 다른 하나는 "에이전트가 작업 중 필요한 디지털 리소스를 산다"에 가깝습니다. 두 흐름은 결국 만날 가능성이 높지만, 초기 진입점은 다릅니다.

| 구분 | AgentCore Payments | 기존 API 과금 | 소비자 agentic commerce |

|---|---|---|---|

| 주 사용 장면 | 에이전트가 실행 중 유료 리소스 호출 | 개발자가 사전 계약 후 API key 사용 | 사용자를 대신한 상품·서비스 구매 |

| 결제 트리거 | HTTP 402, x402 payment requirement | 월 구독, invoice, usage billing | checkout, wallet, card authorization |

| 통제 단위 | 세션별 예산, 만료, trace | 계정·조직 단위 quota와 billing | 사용자 의도, 인증, merchant 정책 |

| 주요 위험 | replay, binding, over-spend, paid-but-denied | key 유출, 과금 폭주, vendor lock-in | 오구매, fraud, 환불·분쟁 처리 |

MCP와 결제가 만나는 지점

AWS 발표에서 놓치기 쉬운 문장이 하나 있습니다. Coinbase x402 Bazaar MCP server가 AgentCore Gateway를 통해 제공되고, 에이전트가 10,000개 이상의 x402 endpoint를 검색하고 발견하고 결제할 수 있다는 대목입니다. 이것은 결제보다 발견(discovery)에 가까운 이야기입니다.

MCP는 에이전트가 도구와 데이터를 찾고 호출하는 공통 인터페이스로 빠르게 퍼졌습니다. 지금까지 MCP 서버는 대체로 "이미 조직이 가진 도구를 에이전트에게 노출하는 방법"에 가까웠습니다. x402 Bazaar가 붙으면 다른 그림이 나옵니다. 에이전트가 외부 유료 도구를 발견하고, 가격과 스키마를 확인하고, 즉석에서 지불해 사용할 수 있는 시장에 가까워집니다.

이 방향이 실현되면 API economy의 전제가 바뀝니다. 오늘날 API 판매자는 개발자 문서, 무료 trial, 가입 form, API key 발급, billing dashboard, sales plan을 운영합니다. 에이전트 대상 시장에서는 API 자체가 기계가 읽을 수 있는 상품이 되어야 합니다. 어떤 capability를 제공하는지, 입력 schema는 무엇인지, 한 번 호출 가격은 얼마인지, 응답 품질과 SLA는 어떤지, 결제 증명은 어떻게 검증하는지가 모두 agent-readable해야 합니다.

물론 이것은 아직 초기 그림입니다. 에이전트가 유료 endpoint를 "발견"한다는 것은 동시에 공격 표면도 넓어진다는 뜻입니다. 악성 endpoint가 과도한 금액을 요구하거나, 비슷한 이름의 서비스를 속이거나, 결제 후 응답을 주지 않거나, 에이전트의 prompt/context를 결제 metadata에 흘릴 수 있습니다. 그래서 발견 계층에는 검색 품질만큼 registry governance, reputation, allowlist, spending policy가 필요합니다.

가장 큰 변수는 보안입니다

AgentCore Payments 발표 5일 뒤인 2026년 5월 12일, arXiv에 Five Attacks on x402 Agentic Payment Protocol이라는 논문이 올라왔습니다. 저자들은 x402가 HTTP authorization과 blockchain settlement를 결합하면서 기존 웹 결제와 온체인 결제에는 없던 cross-layer attack surface를 만든다고 분석합니다. 논문은 authorization, binding, replay protection, web-layer handling에서 다섯 가지 공격을 제시하고, unpaid service 또는 paid-but-denied 결과가 가능하다고 주장합니다.

이 논문 하나로 x402가 실패했다고 말할 수는 없습니다. preprint이고, AWS AgentCore 구현 전체를 직접 검증한 것도 아닙니다. 하지만 시점은 의미가 있습니다. AWS가 에이전트 결제를 클라우드 관리형 기능으로 밀기 시작한 같은 주에, 연구자들은 그 기반 프로토콜의 공격면을 공개적으로 지적했습니다. 에이전트 결제는 기능 출시와 보안 검증이 동시에 달려야 하는 영역입니다.

특히 paid-but-denied는 개발자에게 직관적입니다. 에이전트가 결제했지만 리소스를 받지 못하면 사용자는 "에이전트가 돈만 썼다"고 느낍니다. 반대로 unpaid service는 판매자 입장에서 결제 없이 서비스를 제공한 상태입니다. 둘 다 작은 금액에서는 잡음처럼 보일 수 있지만, 에이전트가 수천 번 호출하면 실제 비용 문제가 됩니다.

AWS가 강조하는 세션 한도와 observability는 이런 위험을 줄이는 한 축입니다. 하지만 충분조건은 아닙니다. 에이전트 결제 시스템에는 protocol validation, nonce/replay 방어, service binding, merchant identity, price integrity, refund path, dispute handling, prompt/data leakage 방어가 함께 필요합니다. "에이전트가 결제할 수 있다"는 데모보다 "잘못된 결제를 얼마나 빨리 탐지하고 차단하고 설명할 수 있는가"가 제품의 신뢰도를 결정할 가능성이 큽니다.

개발자가 봐야 할 실무 변화

AgentCore Payments가 당장 모든 앱의 과금 모델을 바꾸지는 않을 것입니다. 프리뷰이고, 지원 지역도 제한적이며, x402 ecosystem도 초기입니다. 하지만 개발자와 AI 제품 팀이 미리 볼 만한 변화는 분명합니다.

첫째, API는 사람이 아니라 에이전트에게 팔릴 수 있어야 합니다. 사람이 문서를 읽고 가입하는 흐름만으로는 부족해질 수 있습니다. capability metadata, machine-readable pricing, 결제 proof 검증, MCP 또는 유사 registry 노출이 중요해집니다. 작은 API 업체에게는 새로운 기회입니다. 대형 영업 없이도 에이전트가 필요할 때 한 번씩 호출하는 시장이 생길 수 있습니다.

둘째, 에이전트 비용 관리는 토큰 비용을 넘어섭니다. 지금까지 많은 팀은 LLM token, vector DB, inference, cloud runtime 비용을 봤습니다. 여기에 paid tools, paid data, paid agents 비용이 붙습니다. 에이전트 한 세션이 모델 호출 비용 0.20달러와 외부 데이터 비용 1.50달러를 함께 쓰는 구조가 될 수 있습니다. 그러면 budget policy와 trace가 product analytics만큼 중요해집니다.

셋째, 권한 모델이 더 세밀해져야 합니다. "이 에이전트는 인터넷 접근 가능"이라는 식의 넓은 권한은 결제 기능이 붙는 순간 위험합니다. 어떤 category의 리소스에 얼마까지 쓸 수 있는지, 어떤 domain이나 MCP registry만 허용되는지, 승인 없이 recurring payment가 가능한지, 실패 시 재시도 결제를 허용할지 같은 정책이 필요합니다.

넷째, 환불과 분쟁 처리가 자동화되어야 합니다. 사람이 잘못 구매한 경우와 에이전트가 잘못 결제한 경우는 다릅니다. 에이전트는 왜 그 결정을 했는지 trace를 남길 수 있지만, 그 trace가 법적·상업적 분쟁에서 충분한지는 별도 문제입니다. 결제 프로토콜이 해결할 수 있는 부분과 merchant policy가 해결해야 하는 부분이 갈립니다.

에이전트 경제라는 말의 현실성

"agentic economy"라는 표현은 과장처럼 들리기 쉽습니다. 실제로 아직은 많은 것이 초기입니다. 대부분의 API는 x402를 지원하지 않습니다. 많은 회사는 stablecoin 결제를 내부 정책상 바로 허용하지 못합니다. 에이전트가 유료 endpoint를 스스로 고르는 것을 보안팀이 편하게 받아들이기도 어렵습니다. 그리고 AI 에이전트가 정말로 사람보다 나은 구매·호출 결정을 내리는지에 대한 실증도 더 필요합니다.

그럼에도 이번 발표가 중요한 이유는 AWS 같은 클라우드 사업자가 결제를 에이전트 플랫폼의 primitive로 다루기 시작했기 때문입니다. AgentCore는 이미 runtime, gateway, identity, memory, observability, evaluation 같은 에이전트 운영 요소를 묶고 있습니다. 여기에 payments가 들어오면 "에이전트가 외부 세계에서 어떤 행동을 할 수 있는가"의 범위가 넓어집니다.

에이전트가 메일을 보내고, issue를 만들고, 코드를 고치고, 서버를 재시작하는 것과 돈을 쓰는 것은 다른 층위의 행동입니다. 돈은 책임 소재를 더 날카롭게 만듭니다. 누가 승인했는가, 어떤 조건으로 허용했는가, 왜 그 서비스를 선택했는가, 더 싼 대안은 없었는가, 결제 후 결과가 기대와 달랐을 때 누가 손실을 부담하는가가 모두 제품 질문이 됩니다.

결제도 런타임 경쟁으로 들어왔다

지난 몇 달 동안 AI 에이전트 경쟁은 모델 성능에서 런타임으로 이동했습니다. Codex, Claude Code, Grok Build 같은 코딩 에이전트는 plan, diff, approval, hooks, MCP, sandbox, observability를 놓고 경쟁합니다. 기업용 에이전트 플랫폼은 identity, policy, gateway, evaluation, trace를 강조합니다. AWS AgentCore Payments는 여기에 결제라는 행동 권한을 추가합니다.

그래서 이번 뉴스의 핵심은 AWS가 Coinbase와 Stripe를 붙였다는 데만 있지 않습니다. 핵심은 결제가 에이전트가 수행하는 action의 하나로 편입되고 있다는 점입니다. 파일 쓰기에는 filesystem permission이 필요하고, 서버 명령에는 sandbox와 approval이 필요하며, 외부 tool call에는 identity와 audit이 필요합니다. 이제 유료 tool call에는 wallet, budget, payment proof, dispute path가 필요합니다.

개발자 입장에서 당장 해야 할 일은 모든 API에 x402를 붙이는 것이 아닙니다. 먼저 자신의 제품이 에이전트에게 팔릴 수 있는 리소스인지, 사용량 단위가 명확한지, 사람이 아니라 기계가 가격과 기능을 이해할 수 있는지, 결제 실패와 악용을 어떻게 막을지 점검하는 편이 현실적입니다. AI 제품을 만드는 팀이라면 반대로 에이전트가 외부 리소스에 돈을 쓰는 기능을 언제, 어디까지 허용할지 정책을 준비해야 합니다.

AgentCore Payments는 아직 프리뷰입니다. x402는 아직 보안 검증과 생태계 확장이 필요합니다. 하지만 방향은 선명합니다. 에이전트가 인터넷을 읽고 쓰고 호출하는 단계를 지나, 이제 지불하는 단계로 넘어가고 있습니다. 이 변화가 실제 시장이 될지는 결제 편의성보다 통제와 신뢰가 결정할 것입니다. 에이전트에게 지갑이 생기는 날, 가장 중요한 기능은 지갑을 여는 버튼이 아니라 닫는 규칙입니다.